Configuración de la Ip en el Servidor Centos 8.

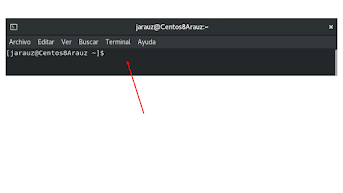

1. Iniciamos

nuestro servidor.

2.

Abrimos nuestra terminal en el Servidor.

3. Ejecutamos

la siguiente línea de códigos, en la cual le vamos asignar el nombre a nuestra red “enp0s3”.

nano /etc/sysconfig/network-scripts/ifcfg-enp0s3

4. Se nos

abre el editor de texto, en el cual le ubicaremos la IP 192.168.25.15/24,

Máscara de Red 255.255.255.0/24, Gateway0 192.168.25.15 y por último el Dns1

8.8.8.8. Al ubicar esto guardamos dando clic con las teclas Crtl

+ 0 y salimos con Crtl + x.

5. Reiniciamos

el servicio.

6.

Activamos la red.

7. Verificamos

si se guardó nuestra IP asignada, ejecutando el código Ip a.

8. De la

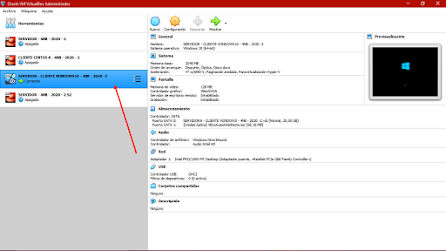

misma manera realizamos la configuración de muestro Servido Cliente.

9. Solo

cambiaríamos la Ip el resto le dejamos estándar. IP 192.168.25.16/24, Máscara

de Red 255.255.255.0/24, Gateway0 192.168.25.15, Dns1 8.8.8.8.

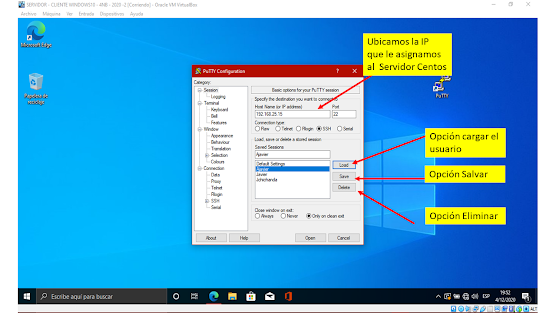

Configuración de la Ip en el Servidor Cliente Windows 10

2.

En la barra de búsqueda de inicio, buscamos Panel de Control, damos clic y lo

abrimos.

3. Damos clic en Redes e Internet.

4. Luego damos clic en Centro de redes y recursos compartidos.

5. Nos vamos a Cambiar configuración del adaptador.

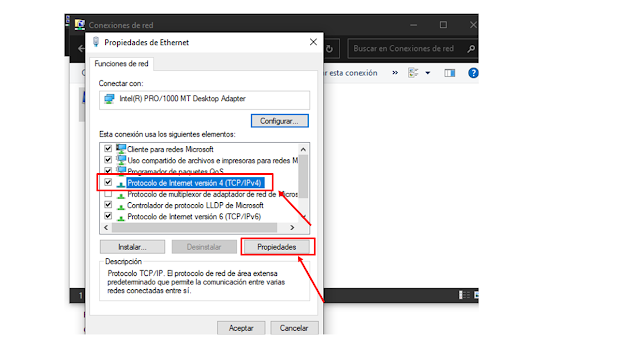

6. Nos aparecerá nuestro adaptador en este caso Ethernet. Luego damos clic derecho y se nos abrirá un pequeño menú donde daremos clic en Propiedades.

7. Seleccionamos la opción Protocolo de Internet versión 4 (TCP/IP4). Luego damos clic en propiedades.

8. Nos aparecerá otro menú, en el cual vamos a ubicar nuestra Ip, mascará de red, puerta de enlace y el Dns. Al terminar de ubicar estos parámetros damos clic en la opción validar configuración y en aceptar.

Nota: En este caso la Ip asignada fue

192.168.25.16, mascara 255.255.255.0, puerta de enlace 192.168.25.1 y el Dns

8.8.8.8.